W październiku odbyła się internetowa konferencja VeeamON Resiliency Summit, w trakcie której nasz partner technologiczny przedstawił nowości w nadchodzącej aktualizacji Veeam Data Platform. Najprawdopodobniej do końca roku możemy spodziewać się nowych wersji następujących platform:

- Veeam Backup & Replication V12.1,

- Veeam ONE V12.1,

- Veeam Recovery Orchestrator v7,

- Veeam Backup & Recovery for AWS v7, Azure v6 i Google v5.

Okazuje się, że aktualizacja wprowadza całkiem dużo wartościowych zmian, które wyraźnie odpowiadają na statystyki dotyczące wektorów ataków i Ransomware Cyber Kill Chain. Poniżej wyjaśniam, co pojawi się w wersji 23H2 i zapewniam, że może Wam się to spodobać.

Nowości w obszarze bezpieczeństwa środowiska backupu

- Wsparcie dla syslog i integracja z narzędziami SIEM. Dzięki śledzeniu krytycznych zdarzeń i wykrywaniu anomalii możliwe będzie niemal natychmiastowe reagowanie. Oto przykładowe wyzwalacze alarmów, które mogą uratować kopie zapasowe:

- nieudane logowania z użyciem wieloskładnikowego uwierzytelniania,

- próba usuwania kopii zapasowych,

- próba usuwania repozytoriów.

- Wsparcie dla KMIP 2.0, czyli zarządzania kluczami i certyfikatami. Funkcjonalność, która pomoże przestrzegać polityki poświadczeń, a więc na przykład eliminować słabe lub niezmieniane hasła.

- Wprowadzenie „autoryzacji 4 oczu” (4 Eyes Authorization) dla operacji niszczących. Chodzi o wymóg potwierdzenia usunięcia backupu lub repozytorium przez drugiego administratora.

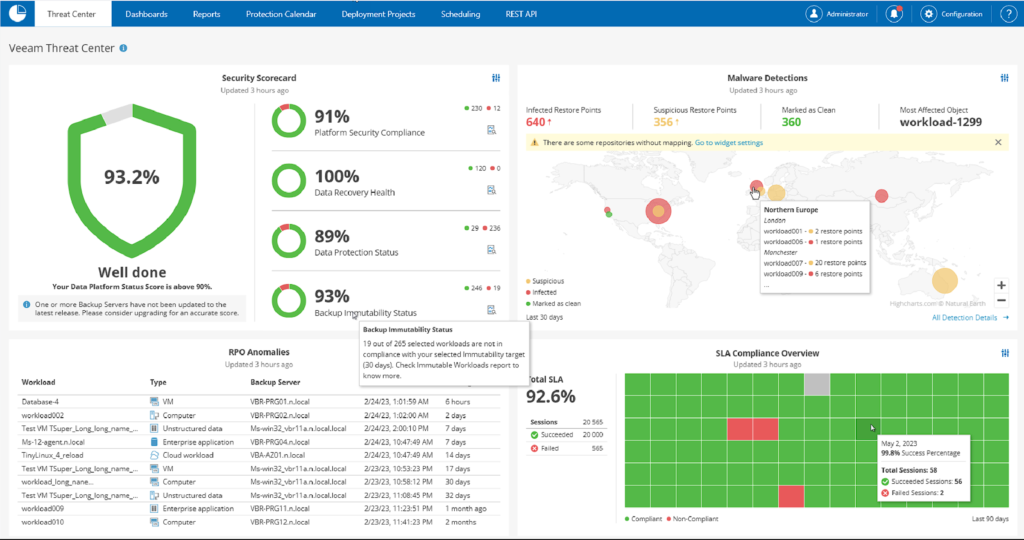

- Nowy pulpit nawigacyjny – centrum zagrożeń w konsoli Veeam Backup & Replication, który graficznie przedstawia podsumowanie dotyczące poziomu bezpieczeństwa, wykrytych zagrożeń oraz anomalii w zakresie SLA i RPO.

- Dodano możliwość włączenia nienaruszalności backupu konfiguracji Veeam Backup & Replication.

- Ważną funkcją jest także możliwość wyłączenia retencji na czas odzyskiwania po ataku Ransomware. W tym przypadku chodzi o zatrzymanie usuwania starszych punktów odtwarzania, które mogą stać się jedyną szansą na odtworzenie wcześniej zainfekowanych danych.

- Implementacja funkcji Time Shift Detection, czyli wykrywania manipulacji czasem w Linux Hardened Repository. Dotychczas jedynie atak na protokół lub serwer NTP był jedyną opcją (poza zniszczeniem fizycznym) umożliwiającą usuwanie plików z tego repozytorium. Każda próba zmiany czasu systemowego spowoduje:

- zablokowanie zmian flagi nienaruszalności dla plików,

- zablokowanie retencji backupu,

- wysyłkę alarmów wprost w zadaniu backupu.

Myślicie, że to koniec? Nic z tych rzeczy. Veeam Software poszedł jeszcze dalej.

Rys. 1 – Nowy zintegrowany Threat Center Dasboard jako stały element Veeam Backup & Replication

Nowości w zakresie wykrywania zagrożeń i odtwarzania po ataku Ransomware

- Nowa funkcjonalność w zakresie SureBackup, która pozwala na uruchomienie skanera antywirusowego bez potrzeb posiadania instancji virtual labu. Jeżeli dodać do tego oparte na sygnaturach doraźne skanowanie konkretnego backupu oraz oznaczanie zainfekowanych backupów i punktów przywracania w interfejsie użytkownika, to robi się naprawdę ciekawie .

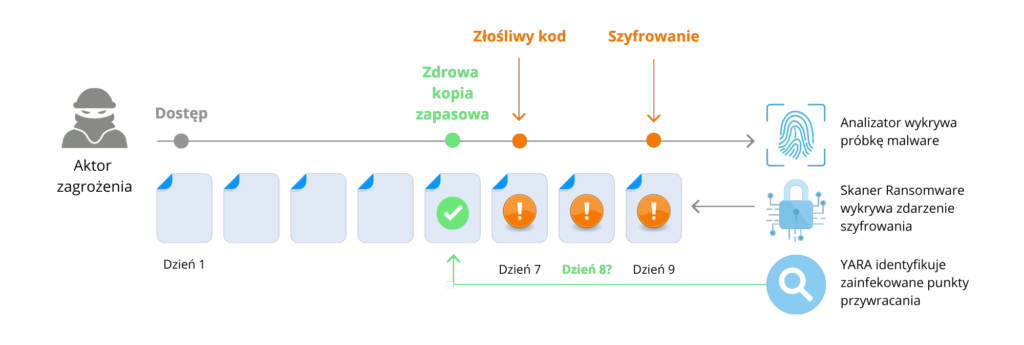

- Wbudowany skaner Ransomware i analizator treści.

- Możliwe będzie włączenie analizy entropii w locie po stronie proxy lub agenta. Mechanizmy sztucznej inteligencji i uczenia maszynowego (AI/ML) będą rozpoznawać zmiany w strukturze szyfrowania danych oraz obciążenia procesora proxy i – zależnie od wybranej czułości – alarmować w interfejsie Centrum Zagrożeń.

- Wykorzystanie wskaźników IOC (Indicator of compromise) w analizie podejrzanych plików, w oparciu o codziennie aktualizowaną bazę ponad 4000 oznaczonych próbek złośliwego oprogramowania (malware). Narzędzie będzie także wykrywać anomalie pomiędzy kolejnymi punktami przywracania i oznaczać to w zadaniach backupu.

- Implementacja silnika Yara Threat Detection stosowanego w kryminalistyce cyfrowej i reagowaniu na incydenty. Oprócz integracji z SureBackup i Secure Restore możliwe będzie także doraźne skanowanie wybranych backupów w trakcie obsługi incydentów bezpieczeństwa.

Rys 2 – Wykorzystanie silnika skanowania Ransomware bazy IOC oraz Yara Threat Detection

Jak widać, zmiany są naprawdę solidne, a niektóre wprowadzają całkiem nową jakość do zarządzania cyberodpornością. Szczerze mówiąc, nie mogę się doczekać, kiedy będą mógł przetestować Yara i działanie skanera AV na poziomie backupu. Od razu nastawiam się też na implementację kilku nowych funkcji, takich jak: 4 Eyes Authorization, nienaruszalność konfiguracji VBR oraz Syslog. Włączymy też natychmiast Time Shift Detection na naszym Linux Hardened Repository. Nadchodzi zatem dość pracowita końcówka roku, bo zakładam, że nasi klienci także będą mieli chrapkę na włączenie kilku nowości do swojego backupowego menu .